Code Review – die Königsdisziplin der Sicherheitsanalysen

Unternehmen investieren heute in eine Vielzahl an Sicherheitsmaßnahmen, um ihre IT-Umgebungen vor Angriffen zu schützen. Dazu gehören die Zusammenarbeit mit zertifizierten Anbietern, die Gewährleistung eines sicheren Betriebs, Mitarbeiterschulungen für mehr Security Awareness, die Implementierung eines Incident-Response-Prozesses und vieles mehr. Aber was ist, wenn die betroffene Applikation in sich bereits eine Sicherheitslücke verbirgt, von der niemand etwas weiß?

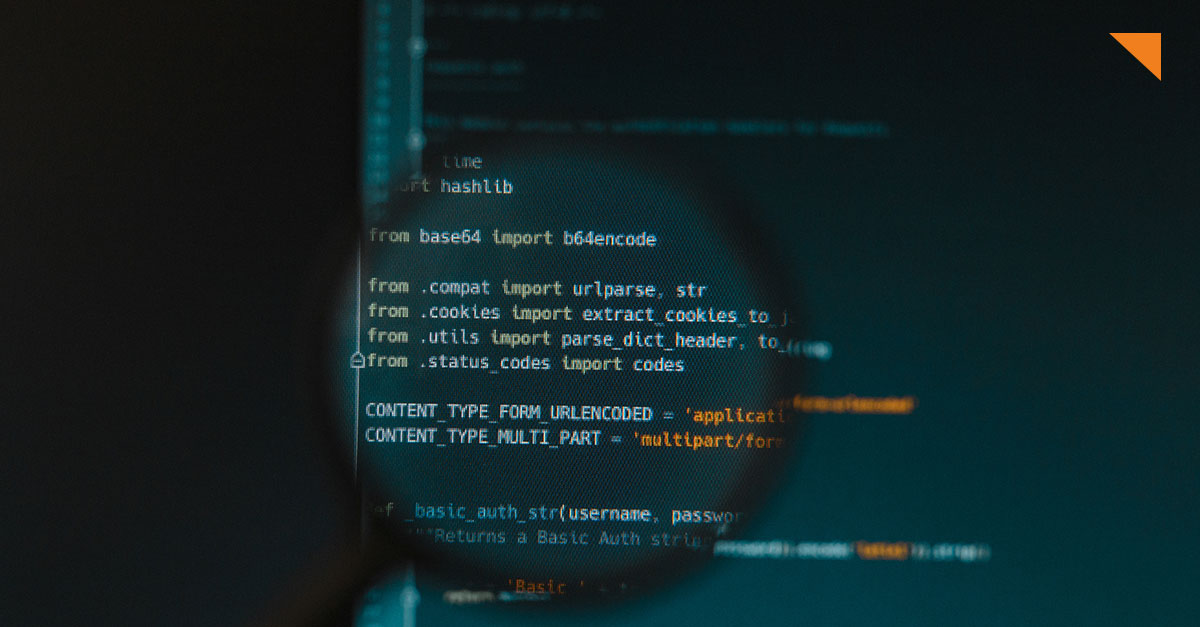

Beim Code Review, der Königsdisziplin unter den Sicherheitsanalysen, wird der Quellcode einer Anwendung unter die Lupe genommen. Professionelle Security Analysten identifizieren so Schwachstellen im Code, die es Angreifern beispielsweise ermöglichen, unerlaubt sensible Daten zu sichten, zu verändern oder zu stehlen.